Falske Booking.com-sider med jukse cookie-knapper, er noe man må passe seg for når man bestiller ferie iår. Et uoppmerksomt øyeblikk kan starte et svindelhelvete.

Sommerens store svindelfelle er falske Booking.com-nettsier. HP Wolf Security opplyser i en pressemelding at deres nyeste rapport avslører en økning i angrep rettet mot ferieplanleggere, der falske Booking.com-nettsider brukes for å lure brukere til å samtykke til skadelige informasjonskapsler.

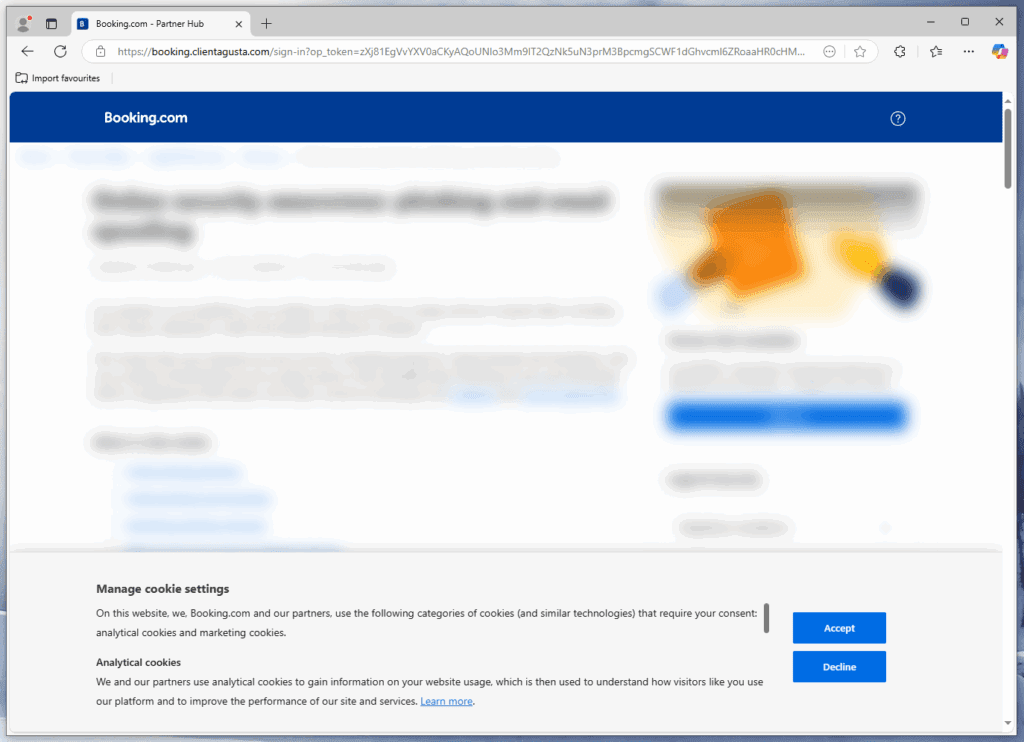

Når brukere besøker en av disse svært troverdige, men falske Booking.com-sidene, blir de bedt om å klikke «Godta» på det som ser ut som et vanlig informasjonskapsel-banner for å få tilgang til å avklare sidens innhold.

Les også: Barn under to år skal ikke bruke skjerm – Helsedirektoratet med nye skjermråd

Men ved å klikke “Godta” laster brukerne ned en ondsinnet JavaScript-fil. Filen som lastes ned gir angriperen full tilgang til PC-en – inkludert filer, kamera, mikrofon og muligheten til å deaktivere sikkerhetsverktøy eller installere mer skadevare.

Dette ble først observert i første kvartal av 2025. Den utnyttet brukernes «klikk-tretthet» og merkevaregjenkjennelse, i tillegg til at den utnyttet at det var toppsesongen for ferieplanlegging. Folk har blitt så vant til «Godta cookies»-knappen at mange klikker uten å tenke. Det gjør denne teknikken effektiv – selv uten avanserte metoder.

Den er fortsatt aktiv, og nye falske Booking.com-domener registreres fortsatt. HP peker på at det ofte ikke er de avanserte triksene som feller folk – men snarere uoppmerksomhet i rutinesituasjoner. Du kan lese hele rapporten hos HPs Threat Research Blog.

Andre teknikker nevnt i rapporten:

- Malware gjemt som PDF-filer i mapper som “Dokumenter” via Windows Library-filer og WebDAV.

- PowerPoint-presentasjoner i fullskjerm som lurer brukeren til å klikke – og da starter nedlastingen av skadevare.

- MSI-installasjonsfiler (spesielt fra ChromeLoader-kampanjer) som ser legitime ut på grunn av gyldige signaturer.